- Регистрация

- 14.10.16

- Сообщения

- 14

- Реакции

- 23

- Покупок

-

1

Все изложенное ниже моё личное мнение основанное на опыте и знаниях!

В свое время задумался о защите своих данных и о некой анонимности. И первый вопрос стал в выборе операционной системы для десктопа. Виндоус отмел сразу, так как он изначально против анонимности и годится только для игрушек и проф програм. Сам пользовался техникой мак изначально на нем и остановился но позже решил отказаться. Оставался линукс, перебрал основные дистрибутивы и выбот пал на Убунту: понравилась дружилюбностью интерфейса, возможностью максимально уйти от терминала, большим сообществом как на русском так и на английском. Плюс возможность зашифровать диск перед установкой системы. Итак со вступлеием закончим и приступим к установке и настройке. Ах да еще пара моментов: использовать будем в основном ПО с открытым исходным кодом, скачиваем только с официальных и провереных источников, на стоит доверять непонять кому так как не исключено что туда что-нибудь добавили, например)))

Далее буду писать для Русского варианта установки, кто выбирет английски там по аналогии, сам использую английский

загрузились первый раз, подключились к интернету, ставим необходимые пакеты, я приведу пример того что стоит у меня. Многое можно поставить используя Менеждер приложений, но я сторонник терминала, итак базовые приложения которые нужны в принципе почти всем:

ПРИ УСТАНОВКЕ ПРИЛОЖЕНИЙ ЗАПРАШИВАЕТСЯ ПАРОЛЬ - ЭТО ПАРОЛЬ ВАШЕГО ПОЛЬЗОВАТЕЛЯ, КОТОРОГО СОЗДАВАЛИ ПРИ УСТАНОВКЕ

В ТЕРМИНАЛЕ ЧТОБЫ ВЫПОЛНИТЬ КОМАНДУ ОТ ИМЕНИ СУПЕР ПОЛЬЗОВАТЕЛЯ ИСПОЛЬЗУЕТСЯ КОМАНДА "SUDO" и пароль вашего пользователя

И так:

#Обновимся

#Поставим набор приложений

#Перезапустим NM(network_manager)

Можно еще поставить PSI+ Tor Browser PlayOnLinux, они есть в центре приложений так что можно и через графический интерфейс центра приложений

Ставим ВераКрипт

Качаем отсюда или отсюда и распаковываем

качаем фаил последней версии типа veracrypt-1.19-setup.tar.bz2

заходим в распакованую папку, правая кнопка открыть в терминале

в терменале выполняем скрипт установки который GUI для нашей разрядности 32 или 64 соответственно

Использование такоеже как в винде

если что вспомню дополню, если что нужно пишите

Строго не судите, писал весь день, опыт первый, не копи-паст, все лично провереное и у меня работает и на ноуте и на десктопе

В свое время задумался о защите своих данных и о некой анонимности. И первый вопрос стал в выборе операционной системы для десктопа. Виндоус отмел сразу, так как он изначально против анонимности и годится только для игрушек и проф програм. Сам пользовался техникой мак изначально на нем и остановился но позже решил отказаться. Оставался линукс, перебрал основные дистрибутивы и выбот пал на Убунту: понравилась дружилюбностью интерфейса, возможностью максимально уйти от терминала, большим сообществом как на русском так и на английском. Плюс возможность зашифровать диск перед установкой системы. Итак со вступлеием закончим и приступим к установке и настройке. Ах да еще пара моментов: использовать будем в основном ПО с открытым исходным кодом, скачиваем только с официальных и провереных источников, на стоит доверять непонять кому так как не исключено что туда что-нибудь добавили, например)))

Далее буду писать для Русского варианта установки, кто выбирет английски там по аналогии, сам использую английский

идем на сайт UBUNTU и качаем последнюю LTS сбороку( LTS - это длительная поддержка, выходят раз в 2 года), если комп слабенький то лучше использовать XUBUNTU.

KUBUNTU - если фанаты красивого оформления встиле винды и ресурсы позволяют.

Записываем на диск или создаем флешку с помощью UNetbootin - Homepage and Downloads

Загружаемся с помошью диска/флешки, выбираем пункт Install ubuntu(или установить если ру версия)

Настраиваем подключение к интернету если запросит(например ВиФи)

Далее ставим галочки на "Скачать обновления при установки" и "Установить сторонее програмное обесперчение "

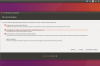

Далее выбираем Стереть диск и установить убунту, Зашифровать диск и Использовать LVM и жмем установить сейчас.

Далее система попросит установить пароль зашифрованного диска, рекомендую создавать сложный для подбора но легкий для запоминания(как пример несколько слов русских но набранных английской раскладке или фраза разделенные спецсимволами, фраза "хер вы вскроете" превращается в [th!ds!dcrhjtnt )

Галочка "переписать пустое пространство" не позволит востановить с диска то что было на нем до установки, но несколько продлит время установки

Жмем установить сейчас, соглашаемся с изменениями на диске "продолжить"

Настраиваем часовой пояс, затем раскладку клавиатуры.

Создаем пользователя и пароль пользователя, делая пароли помните что вам их вводить при каждом включении и пароли на шифрование диска и проль пользователя это РАЗНЫЕ пароли!!!

Шифровать домашнюю папку нет смысла, входить автомотически не ставьте ни в коем случае, далее запускается установка.

По завершению извлекаем загрузочный диск/флеш и перегружаемся.

KUBUNTU - если фанаты красивого оформления встиле винды и ресурсы позволяют.

Записываем на диск или создаем флешку с помощью UNetbootin - Homepage and Downloads

Загружаемся с помошью диска/флешки, выбираем пункт Install ubuntu(или установить если ру версия)

Настраиваем подключение к интернету если запросит(например ВиФи)

Далее ставим галочки на "Скачать обновления при установки" и "Установить сторонее програмное обесперчение "

Далее выбираем Стереть диск и установить убунту, Зашифровать диск и Использовать LVM и жмем установить сейчас.

Далее система попросит установить пароль зашифрованного диска, рекомендую создавать сложный для подбора но легкий для запоминания(как пример несколько слов русских но набранных английской раскладке или фраза разделенные спецсимволами, фраза "хер вы вскроете" превращается в [th!ds!dcrhjtnt )

Галочка "переписать пустое пространство" не позволит востановить с диска то что было на нем до установки, но несколько продлит время установки

Жмем установить сейчас, соглашаемся с изменениями на диске "продолжить"

Настраиваем часовой пояс, затем раскладку клавиатуры.

Создаем пользователя и пароль пользователя, делая пароли помните что вам их вводить при каждом включении и пароли на шифрование диска и проль пользователя это РАЗНЫЕ пароли!!!

Шифровать домашнюю папку нет смысла, входить автомотически не ставьте ни в коем случае, далее запускается установка.

По завершению извлекаем загрузочный диск/флеш и перегружаемся.

загрузились первый раз, подключились к интернету, ставим необходимые пакеты, я приведу пример того что стоит у меня. Многое можно поставить используя Менеждер приложений, но я сторонник терминала, итак базовые приложения которые нужны в принципе почти всем:

ПРИ УСТАНОВКЕ ПРИЛОЖЕНИЙ ЗАПРАШИВАЕТСЯ ПАРОЛЬ - ЭТО ПАРОЛЬ ВАШЕГО ПОЛЬЗОВАТЕЛЯ, КОТОРОГО СОЗДАВАЛИ ПРИ УСТАНОВКЕ

В ТЕРМИНАЛЕ ЧТОБЫ ВЫПОЛНИТЬ КОМАНДУ ОТ ИМЕНИ СУПЕР ПОЛЬЗОВАТЕЛЯ ИСПОЛЬЗУЕТСЯ КОМАНДА "SUDO" и пароль вашего пользователя

И так:

#Обновимся

Код:

sudo apt-get update

Код:

sudo apt-get install git exfat-fuse exfat-utils pidgin pidgin-otr encfs libpam-encfs network-manager-openvpn-gnome libgcrypt20-dev libpurple-dev libwebp-dev gettext gimp virtualbox p7zip mc remmina gedit encfs libpam-encfs unrar

Код:

sudo systemctl restart network-managerСтавим ВераКрипт

Качаем отсюда или отсюда и распаковываем

качаем фаил последней версии типа veracrypt-1.19-setup.tar.bz2

заходим в распакованую папку, правая кнопка открыть в терминале

в терменале выполняем скрипт установки который GUI для нашей разрядности 32 или 64 соответственно

Код:

sudo sh нужный_нам_скрипт_из_папки_GUI.shесли что вспомню дополню, если что нужно пишите

Я решил что без впн моему компу в интернете делать нечего, если вы согласны с моим решением вот вам пример реализации. Использовать будем встроенные средства системы.

Использовать свой впн сервер или покупной дело каждого плюсы и минусы есть у обоих решений, если кому интересно будет изложу свои соображения и опыт в данном вопросе.

Кстати ВПН должен уже быть настроен, все для него вы уже утановили, осталось только настроить его в системе, обычно инструкции есть у провайдеров, например ТЫЦ

В примере вы подключены к интернету через роутер у которого адрес 192.168.0.1

И так приступаем к настройке iptables:

#удалbv все существующие правила

# разрешаем трафик в локальной сети

где 192.168.1.0/24 ваша локальная сеть при условии, что вы подключены к интернету через роутер у которого адрес 192.168.0.1.

# Разрешаем петлю

#Разрешаем трафик DNS до серверов выбранных нами ДНС, в примере гугл

#Разрешаем стандартный порт VPN

#Открываем доступ к адресам VPN серверов, вместо "X.vpnserver.com" вставте необходимые сервера или IP адреса серверов

#Разрешаем соединения для tun

#Запрещаем все, что не указанно в правилах

Настройка сохраниться до перезагрузки, чтобы сохранить настройки перманентно используем пакет iptables-persistent

Устанавливаем:

sudo apt-get install iptables-persistent

При установке спросит сохранить ли настройки, СОГЛАШАЕМСЯ

настройки будут в файлах

Далее настраиваем правила в iptables, путем правки этих файлов с правами суперпользователя, например:

если править прям в консоли

если в графическом редакторе

Использовать свой впн сервер или покупной дело каждого плюсы и минусы есть у обоих решений, если кому интересно будет изложу свои соображения и опыт в данном вопросе.

Кстати ВПН должен уже быть настроен, все для него вы уже утановили, осталось только настроить его в системе, обычно инструкции есть у провайдеров, например ТЫЦ

В примере вы подключены к интернету через роутер у которого адрес 192.168.0.1

И так приступаем к настройке iptables:

#удалbv все существующие правила

Код:

sudo iptables -F && sudo iptables -t nat -F

Код:

sudo iptables -A INPUT -s 192.168.0.0/24 -j ACCEPT

sudo iptables -A OUTPUT -d 192.168.0.0/24 -j ACCEPT# Разрешаем петлю

Код:

sudo iptables -A INPUT -i lo -j ACCEPT

sudo iptables -A OUTPUT -o lo -j ACCEPT

Код:

sudo iptables -A INPUT -s 8.8.8.8 -j ACCEPT

sudo iptables -A OUTPUT -d 8.8.8.8 -j ACCEPT

sudo iptables -A INPUT -s 8.8.4.4 -j ACCEPT

sudo iptables -A OUTPUT -d 8.8.4.4 -j ACCEPT#Разрешаем стандартный порт VPN

Код:

sudo iptables -A OUTPUT -p udp --dport 1194 -j ACCEPT

sudo iptables -A INPUT -p udp --sport 1194 -j ACCEPT

Код:

sudo iptables -A INPUT -s 1.vpnserver.com -j ACCEPT

sudo iptables -A OUTPUT -d 1.vpnserver.com -j ACCEPT

sudo iptables -A INPUT -s 2.vpnserver.com -j ACCEPT

sudo iptables -A OUTPUT -d 2.vpnserver.com -j ACCEPT

Код:

sudo iptables -A OUTPUT -o tun0 -j ACCEPT

sudo iptables -A INPUT -i tun0 -j ACCEPT

Код:

sudo iptables -P INPUT DROP

sudo iptables -P OUTPUT DROP

sudo iptables -P FORWARD DROPУстанавливаем:

sudo apt-get install iptables-persistent

При установке спросит сохранить ли настройки, СОГЛАШАЕМСЯ

настройки будут в файлах

Код:

/etc/iptables/rules.v4

/etc/iptables/rules.v6

Код:

sudo nano /etc/iptables/rules.v4

Код:

sudo gedit /etc/iptables/rules.v4Нужы пакеты encfs libpam-encfs которые мы поставили в начале при настройке системы.

Создаём в каталоге пользователя скрытую папку ~/.sinhro, в которой будут храниться данные в зашифрованном виде, и точку монтирования шифрованной файловой системы ~/sinhro:

Создадим шифрованную файловую систему EncFS для уже созданных нами каталогов:

encfs ~/.sinhro ~/sinhro

В процесе создания выбираем режим эксперта "x", далее AES "1" , размер ключа "256", размер блока по умолчению "просто Enter", алгоритм зашифровки "Null" - "3", остальные параметры по умолчанию, то есть просто жмем "Enter" до ввода пароля, ТУТ ВНИМАНИЕ, пароль вводим как у нашего пользователя!

в итоге смонтируется раздел sinhro. а при добовлении файлов в папку sinhro или раздел sinhro, в скрытой папке .sinhro будут появляться зашифрованые файлы.

Настроим автоматическое монтировани при входе пользователя в систему:

Редактируем файл «/etc/security/pam_encfs.conf»:

для того что бы отключить автоматическое размонтирование при простое закоментируем строку(закоментировать значит в начале строки поставить #:

раскомментируем строку:

отредактируем её таким образом что бы указать созданные нами ранее каталоги:

где раскомментируем строку позволяющую опции монтирования не-root пользователям:

user_allow_other

И главное задаем дополнительную папку синхронизации для облока. Выбираем чтобы в облако синхронизировалась папка .sinhro. Облако выбираете сами ДропБокс, Мега, ГуглДиск - кому что нравиться.

После всего Я еже пробую синхронизировать на виртуалку чтобы убедиться что все норм.

На всех последующих машинах сначала синхронизируемся с облаком затем настраиваем шифрование, к тому же файл «.encfs6.xml» уже будет на месте, программа EncFS, при правильном указании каталогов, должна спросить у вас только пароль.

Создаём в каталоге пользователя скрытую папку ~/.sinhro, в которой будут храниться данные в зашифрованном виде, и точку монтирования шифрованной файловой системы ~/sinhro:

Код:

mkdir -p ~/.sinhro ~/sinhroencfs ~/.sinhro ~/sinhro

В процесе создания выбираем режим эксперта "x", далее AES "1" , размер ключа "256", размер блока по умолчению "просто Enter", алгоритм зашифровки "Null" - "3", остальные параметры по умолчанию, то есть просто жмем "Enter" до ввода пароля, ТУТ ВНИМАНИЕ, пароль вводим как у нашего пользователя!

в итоге смонтируется раздел sinhro. а при добовлении файлов в папку sinhro или раздел sinhro, в скрытой папке .sinhro будут появляться зашифрованые файлы.

Настроим автоматическое монтировани при входе пользователя в систему:

Редактируем файл «/etc/security/pam_encfs.conf»:

Код:

sudo gedit /etc/security/pam_encfs.conf

Код:

# encfs_default --idle=1

Код:

* .private private -v allow_other

Код:

* .sinhro sinhro -v allow_other[CODE]

Именно эта строка указывает на автоматическое монтирование EncFS при входе пользователя в систему.

Редактируем файл «/etc/fuse.conf»:

[CODE]sudo gedit /etc/fuse.confuser_allow_other

И главное задаем дополнительную папку синхронизации для облока. Выбираем чтобы в облако синхронизировалась папка .sinhro. Облако выбираете сами ДропБокс, Мега, ГуглДиск - кому что нравиться.

После всего Я еже пробую синхронизировать на виртуалку чтобы убедиться что все норм.

На всех последующих машинах сначала синхронизируемся с облаком затем настраиваем шифрование, к тому же файл «.encfs6.xml» уже будет на месте, программа EncFS, при правильном указании каталогов, должна спросить у вас только пароль.

Согласно аудиту безопасности, выполненному Taylor Hornby (Defuse Security), текущая реализация Encfs уязвима или потенциально уязвима нескольким типам атак. Например, атакующий с правами чтения/записи шифрованных данных может понизить стойкость шифрования последующих данных без уведомления законного пользователя, или может использовать временной анализ для получения информации.

Пока эти проблемы не будут устранены, encfs не должна рассматриваться безопасной для важных данных в случаях, где эти атаки возможны.

Пока эти проблемы не будут устранены, encfs не должна рассматриваться безопасной для важных данных в случаях, где эти атаки возможны.

Строго не судите, писал весь день, опыт первый, не копи-паст, все лично провереное и у меня работает и на ноуте и на десктопе